Хотя имеющиеся данные свидетельствуют о том, что хакеры не получили прямого доступа к более чем 600 миллионам учетных записей iCloud, некоторые из учетных данных для входа в систему, предоставленные этой группой, были признаны действительными. ZDNet, например, использовал функцию сброса пароля Apple для проверки 54 логинов, предоставленных хакерами, и обнаружил, что все они работают.

Apple заявила, что не было никаких нарушений в ее собственных системах, и что учетные данные, скорее всего, были получены от «ранее скомпрометированных сторонних сервисов». Большинство владельцев учетных записей, с которыми ZDNet связывался, придавали вес этому требованию…

Мы также спросили, использовались ли их учетные записи в других службах, чтобы потенциально проверить, был ли взломан другой сайт. Большинство людей, с которыми мы общались, подтвердили, что они использовали свой адрес электронной почты и пароль iCloud на других сайтах, таких как Facebook и Twitter.

Трое из опрошенных утверждали, что их учетные данные не использовались ни на одном другом сайте, но, разумеется, нет никакого способа узнать, было ли это то, что они не хотели допустить или забыли другие случаи использования того же пароля.

Однако этот инцидент подчеркивает пять шагов, которые все пользователи iCloud должны предпринять для защиты своих учетных записей.

Поменяйте ваш пароль

Если у вас есть даже малейшее подозрение, что вы использовали тот же пароль на любом другом веб-сайте, измените его. Это особенно вероятно, если вы использовали один и тот же логин iCloud в течение многих лет, когда риски повторного использования одних и тех же учетных данных на нескольких сайтах не были так широко поняты.

Убедитесь, что двухфакторная аутентификация активна

Если в вашей учетной записи iCloud еще не активирована двухфакторная аутентификация, это должно быть приоритетом. Это означает, что никто не сможет получить доступ к вашей учетной записи с неизвестного устройства, даже если у них есть ваш логин.

Когда вы или кто-либо еще пытаетесь получить доступ к iCloud с нового устройства в первый раз, Apple отправит проверочный код на одно из ваших существующих устройств, и вам необходимо ввести этот код, чтобы разрешить доступ.

Следуйте инструкциям Apple по настройке — и читайте, прежде чем выйти из системы.

Если вы считаете, что 2FA уже активен, дважды проверьте, что это не двухэтапная проверка

Вы можете подумать, что у вас уже включена двухфакторная аутентификация, когда вы на самом деле используете более старую и менее безопасную двухэтапную систему верификации.

Вы можете проверить это, войдя в свой Apple ID и проверив, что написано в разделе «Безопасность». Если указано «Двухэтапная проверка», следуйте инструкциям Apple, чтобы отключить эту функцию и включить двухфакторную аутентификацию. Если там написано «Двухфакторная аутентификация», у вас все хорошо.

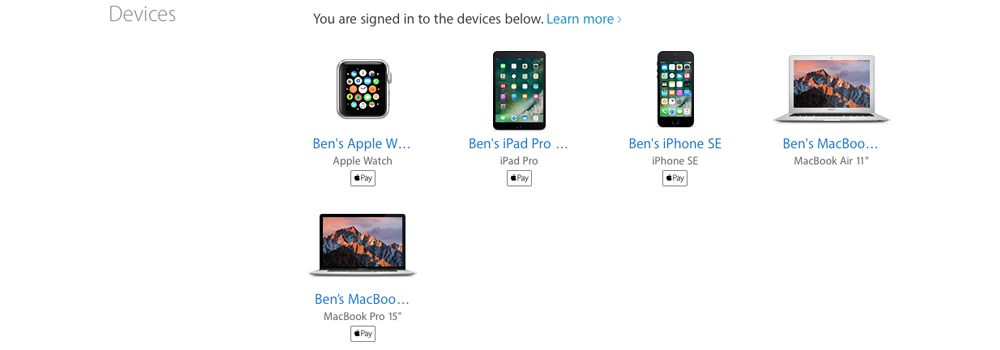

Проверьте ваши вошедшие в систему устройства

Когда вы вошли на сайт Apple ID, прокрутите вниз до «Устройства», чтобы увидеть, какие устройства в данный момент зарегистрированы в вашей учетной записи. Убедитесь, что вы узнаете все это.

Используйте менеджер паролей

Использование надежного уникального пароля для каждого веб-сайта, который вы используете, просто невозможно, если вам нужно запомнить эти пароли самостоятельно. Единственный реальный способ сделать это — использовать менеджер паролей.

Safari имеет встроенную функцию управления паролями, которая достаточно хороша, если вы используете Safari на всех своих устройствах, но автономные предлагают дополнительные функции. Мы можем порекомендовать 1Password и LastPass. Ознакомьтесь с нашим недавним руководством по менеджерам паролей.

Конечно, в то время как мы обсуждаем iCloud именно здесь, тот же самый общий совет применим к другим учетным записям и веб-сайтам: убедитесь, что вы используете надежный, уникальный пароль для каждого. Если вы повторно используете пароли, вопрос заключается в том, когда — а не если — вы становитесь жертвой взлома.